ہم ایک ایسی صدی میں رہتے ہیں جہاں ہمارے بہت سارے کاروبار اور مواصلات کے عمل ڈیجیٹل ہوجاتے ہیں۔ آج ، ٹکنالوجی میں پیشرفت کے ساتھ ہم دور دراز مقامات پر آسانی سے بہت زیادہ شرح پر معلومات بانٹ سکتے ہیں۔ اس کے علاوہ ، آج بہت سارے کاروبار آن لائن انجام دے رہے ہیں۔ کی ترقی کے ساتھ IOT مبنی مصنوعات ، معلومات کی ایک بڑی مقدار کو شیئر اور استعمال کیا جارہا ہے۔ چونکہ ہم بینکاری ، ٹکٹ بکنگ ، کھانے کا آرڈر وغیرہ کے لئے آن لائن خدمات پر زیادہ انحصار کررہے ہیں… سیکیورٹی کی خلاف ورزی کا بھی مستقل خطرہ ہے۔ ہماری معلومات کو محفوظ بنانے کے لئے جن اقدامات پر عمل کیا جارہا ہے ان میں سے ایک ہے انکرپشن کا عمل۔

خفیہ کاری کا عمل کیا ہے؟

قدیم زمانے میں ، لوگ ایک جگہ سے دوسری جگہ منتقل کرتے وقت اہم معلومات کو چھپانے کے لئے کچھ خفیہ طریقے استعمال کرتے تھے۔ یہاں ، وہ معلومات کو خفیہ کوڈ میں تبدیل کرتے تھے جو معلومات کے صحیح معنی کو چھپاتے تھے۔ استعمال کرنے والے طریقہ کار کو خراب کرنے کے طریقہ کار کے بارے میں صرف مرسل اور وصول کنندہ ہی آگاہ ہوگا۔ یہ طریقہ معلومات کی حفاظت کو بچائے گا اگرچہ راستے میں چوری ہوجائے۔ یہ طریق کار آج کل میں استعمال ہوتے ہیں خفیہ نگاری

خفیہ کاری خفیہ نگاری کی ایک قسم ہے جہاں پیغامات یا معلومات کو اس طرح انکوڈ کیا جاتا ہے کہ صرف مجاز اہلکار ہی اس تک رسائی حاصل کرسکیں۔ لفظ ‘خفیہ کاری’ یونانی زبان سے مشتق ہے۔ ’کرپٹوز‘ ، جس کا مطلب پوشیدہ یا خفیہ ہے۔ یہاں ، پیغامات کے مشمولات کو دوبارہ ترتیب دیا جائے گا یا اس کی جگہ دوسرے نمبروں ، حروف تہجیوں ، تصاویر وغیرہ کے ساتھ لگائی جائے گی۔ تاکہ حقیقی پیغام کو چھپائیں۔ خفیہ کاری کا عمل ابتدائی 1900 B.C. کسی بھی اہم معلومات کا اشتراک کرتے ہوئے 1970 کے انکرپشن کا استعمال صرف حکومتی اور بڑے کاروباری اداروں کے ذریعہ کیا جاتا تھا۔ لیکن وقت گزرنے کے ساتھ ساتھ ، مزید پیچیدگیوں کے ساتھ نئے طریقے اور الگورتھم پر عمل پیرا ہے۔

خفیہ کاری کے عمل کا طریقہ کار

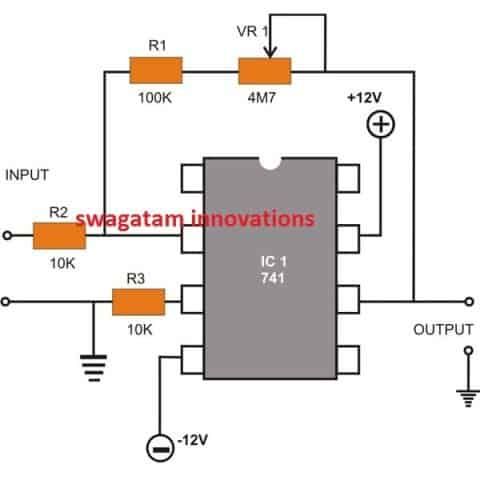

ڈیٹا ، خفیہ کاری انجن ، اور کلیدی نظم و نسق انکرپشن کے عمل کے تین اہم اجزاء ہیں۔ محفوظ کیے جانے والے ڈیٹا کو ایک خفیہ کاری الگورتھم کا استعمال کرتے ہوئے خفیہ کیا جاتا ہے۔ مرسل استعمال کرنے کے ل al الگورتھم کی قسم اور متغیر کو بطور کلید استعمال کرنے کا فیصلہ کرتا ہے۔ پھر اس خفیہ کردہ ڈیٹا کو صرف مرسل کے ذریعہ مشترکہ مناسب کلید کا استعمال کرتے ہوئے ڈکرپٹ کیا جاسکتا ہے۔

خفیہ کاری کا عمل

خفیہ کاری الگورتھم دو اقسام کے ہیں- سڈول اور غیر متناسب۔ توازن سائپرز خفیہ کلید خفیہ کاری کے نام سے مشہور ہیں۔ یہ الگورتھم ایک کلید کا استعمال کرتا ہے۔ یہاں ، کلید مرسل کے ذریعہ مجاز وصول کنندگان کے ساتھ شیئر کی جاتی ہے۔ ایڈوانسڈ خفیہ کاری کا معیار وسیع پیمانے پر استعمال شدہ ہم آہنگی الگورتھم ہے۔

غیر متناسب خفیہ کاری الگورتھم کو نجی کلیدی خفیہ کاری کے نام سے بھی جانا جاتا ہے۔ یہ الگورتھم دو مختلف کلیدیں استعمال کرتا ہے - ایک نجی کلید ، عوامی کلید۔ یہ چابیاں منطقی طور پر منسلک ہیں۔ یہاں ، کلیدی نمبر بنانے کیلئے کلیدی نمبر استعمال کیے جاتے ہیں۔ اس سے انکرپشن کی ریورس انجینئرنگ زیادہ مشکل ہوجاتی ہے۔ ریوسٹ - شمر۔ ایڈل مین مقبولیت سے استعمال ہونے والا اسیممیٹرک خفیہ کاری الگورتھم ہے۔

خفیہ کاری کے عمل کی اقسام

کمپیوٹنگ کے دوران ، ڈیٹا یا معلومات جو خفیہ شدہ ہیں کو 'سائفر ٹیکسٹ' کے نام سے جانا جاتا ہے۔ ایک انکرپٹڈ میسج کو پڑھنے کے ل the پڑھنے والے کو اسے ڈیکرپٹ کرنا ہوگا۔ غیر خفیہ کردہ ڈیٹا کو 'سادہ متن' کے نام سے جانا جاتا ہے۔ کسی پیغام کو خفیہ یا ڈکرپٹ کرنے کے لئے کچھ فارمولے استعمال کیے جاتے ہیں۔ ان فارمولوں کو خفیہ کاری الگورتھم کے نام سے جانا جاتا ہے ، جسے 'سائفرز' کے نام سے بھی جانا جاتا ہے۔ ایپلی کیشن کی بنیاد پر یہ مختلف قسم کے سائفرز ہیں۔ یہ الگورتھم متغیر پر مشتمل ہیں جسے ’کلید‘ کہتے ہیں۔ متغیر ‘کلید’ پیغامات کے خفیہ کاری اور ڈکرپشن میں ایک اہم کردار ادا کرتا ہے۔ اگر کوئی گھسنے والا کسی پیغام کو ڈکرائیٹ کرنے کی کوشش کرتا ہے تو اسے اس اندازے کے ساتھ ساتھ متغیر ‘کلید’ کے ساتھ میسج کو خفیہ کرنے کے لئے استعمال ہونے والے الگورتھم کا بھی اندازہ لگانا ہوگا۔

ان کی فعالیت اور حساب کتاب کی پیچیدگی پر منحصر ہے کہ آج انکرپشن کے مختلف اقسام دستیاب ہیں۔ ان کی درخواست پر منحصر ہیں۔ خفیہ کاری کی کچھ مشہور اقسام ہیں۔

اپنی خود کی خفیہ کاری (BYOE) لائیں

اسے 'اپنی اپنی چابی لاؤ' کے نام سے بھی جانا جاتا ہے۔ یہ کلاؤڈ کمپیوٹنگ سیکیورٹی ماڈل ہے۔ یہاں وہ کلاؤڈ سروس کے صارفین کو اپنے انکرپشن سافٹ ویئر اور خفیہ کاری کیز کو استعمال کرنے اور ان کا انتظام کرنے کی اجازت دیتا ہے۔

کلاؤڈ اسٹوریج کی خفیہ کاری

یہ ماڈل کلاؤڈ سروس فراہم کرنے والوں کے ذریعہ فراہم کیا گیا ہے۔ یہاں ، کلاؤڈ اسٹوریج میں ذخیرہ کرنے سے پہلے پہلے ڈیٹا کو خفیہ کاری الگورتھم کا استعمال کرتے ہوئے خفیہ کیا جاتا ہے۔ کسٹمر کو اس قسم کے ماڈل میں استعمال ہونے والی پالیسیاں اور خفیہ کاری الگورتھم سے آگاہ ہونا ہوگا اور ذخیرہ شدہ ڈیٹا کی حساسیت کی سطح کے مطابق انتخاب کرنا ہوگا۔

کالم لیول کا خفیہ کاری

یہ ایک ڈیٹا بیس انکرپشن ماڈل ہے۔ یہاں کسی خاص کالم کے ہر سیل میں موجود ڈیٹا میں اعداد و شمار تک رسائی ، پڑھنے اور تحریر کے لئے ایک جیسے پاس ورڈ موجود ہیں۔

قابل تردید خفیہ کاری

اس خفیہ کاری میں استعمال شدہ انکرپشن کی کلید کی قسم پر منحصر ہے ، ڈیٹا کو ایک سے زیادہ طریقوں سے ڈکرپٹ کیا جاسکتا ہے۔ یہ خفیہ کاری مفید ہے جب بھیجنے والا مواصلات میں رکاوٹ کا امکان کرتا ہے۔

بطور سروس خفیہ کاری

یہ خریداری پر مبنی ماڈل ہے۔ یہ کلاؤڈ سروس کے صارفین کے لئے انتہائی مفید ہے۔ ان صارفین کے لئے جو خود کو خفیہ کاری کا انتظام کرنے کیلئے ضروری وسائل نہیں رکھتے ہیں۔ یہ ماڈل ایک سے زیادہ کرایہ دار ماحول میں ڈیٹا سے تحفظ فراہم کرکے صارفین کی مدد کرتا ہے۔

آخر تا آخر خفیہ رکھنا

یہ ماڈل دو فریقوں کے مابین مواصلاتی چینل کے ذریعے بھیجے گئے ڈیٹا کے مکمل تحفظ کی ضمانت دیتا ہے۔ یہاں ، بھیجے جانے والے ڈیٹا کو پہلے کلائنٹ سافٹ ویئر کے ذریعہ مرموز کیا جاتا ہے اور پھر ویب کلائنٹ کو بھیجا جاتا ہے۔ موصولہ اعداد و شمار کو صرف وصول کنندہ ہی ڈکرپٹ کر سکتا ہے۔ اس ماڈل کو فیس بک ، واٹس ایپ ، وغیرہ جیسی سوشل میسیجنگ ایپلی کیشنز نے اپنایا ہے۔

فیلڈ سطح کی خفیہ کاری

یہ ماڈل ویب پیج پر مخصوص شعبوں میں ڈیٹا کی خفیہ کاری انجام دیتا ہے۔ اس طرح کے شعبوں کی کچھ مثالیں کریڈٹ کارڈ نمبر ، سوشل سیکیورٹی نمبر ، بینک اکاؤنٹ نمبر وغیرہ ہیں۔ فیلڈ کے انتخاب کے بعد ، اس فیلڈ میں موجود ڈیٹا خود بخود کو خفیہ ہوجاتا ہے۔

ایف ڈی ای

یہ ہارڈ ویئر کی سطح کا خفیہ کاری ہے۔ یہ ہارڈ ویئر ڈرائیو پر موجود ڈیٹا کو خود بخود ایک شکل میں تبدیل کردیتا ہے جسے صرف وہی شخص سمجھ سکتا ہے جس کے پاس مناسب خفیہ کاری کی کلید ہے۔ اگرچہ ہارڈ ڈرائیو کو ہٹا دیا گیا ہے اور کسی اور مشین میں رکھا گیا ہے ، مناسب انکرپشن کی چابی کے بغیر اعداد و شمار کو غیر خفیہ کرنا ممکن نہیں ہے۔ یہ ماڈل کمپیوٹنگ ڈیوائس پر یا تو مینوفیکچرنگ کے عمل کے دوران یا خصوصی سوفٹ ویئر ڈرائیورز نصب کرکے انسٹال کیا جاسکتا ہے۔

ہومومورک خفیہ کاری کا عمل

یہ خفیہ کاری کا عمل ڈیٹا کو اس طرح سے متن میں تبدیل کرتا ہے کہ اس سے صارفین کو انکرپٹ ڈیٹا پر خفیہ کاری پر سمجھوتہ کیے بغیر کام کرنے کا اہل بناتا ہے۔ اس ماڈل کا استعمال کرتے ہوئے مرموز کردہ ڈیٹا پر ریاضی کی کارروائیوں کا انجام ممکن ہے۔

HTTPS

یہ خفیہ کاری ویب سرورز کے ذریعہ استعمال ہوتی ہے۔ یہاں ، ویب سائٹ کو خفیہ کرنے کے لئے ٹی ٹی ایس پروٹوکول پر HTTP چلایا جاتا ہے۔ ویب سرور کے ذریعہ ایک عوامی کلیدی سرٹیفکیٹ مطلوب ہے جو ڈیٹا کو خفیہ کرتا ہے۔

لنک سطح کے خفیہ کاری کا عمل

یہاں ، جب یہ میزبان کو چھوڑتا ہے تو ڈیٹا کو خفیہ کیا جاتا ہے۔ یہ اگلے لنک پر ڈکرپٹ ہوجاتا ہے- جو یا تو ہوسٹ یا ریلے پوائنٹ ہوسکتا ہے۔ اس کے بعد اگلے لنک پر بھیجنے سے پہلے ڈیٹا کو دوبارہ انکرپٹ کیا جاتا ہے۔ جب تک اعداد و شمار وصول کنندہ تک نہیں پہنچ پاتے ہیں اس عمل کو دہراتے ہیں۔ راستے میں ہر ایک لنک میں مختلف کیز یا حتی کہ مختلف انکرپشن الگورتھم ہوسکتے ہیں۔

نیٹ ورک کی سطح کی خفیہ کاری کا عمل

یہ ماڈل نیٹ ورک ٹرانسفر پرت میں خفیہ کاری کی خدمات کا اطلاق کرتا ہے۔ یہ خفیہ کاری کا طریقہ انٹرنیٹ پروٹوکول سیکیورٹی کے ذریعے نافذ کیا گیا ہے۔ IP نیٹ ورک پر نجی مواصلات کے لئے ایک فریم ورک قائم کیا گیا ہے۔

خفیہ کاری کے عمل کی حدود ، حملوں اور انسداد اقدامات

خفیہ کاری معلومات کو محفوظ رکھنے میں بہت کارآمد ثابت ہوتی ہے۔ ڈیٹا کی حفاظت کا یہ طریقہ رازداری ، توثیق ، سالمیت اور اعداد و شمار کو مسترد نہیں کرتا ہے۔

پوری دنیا میں حکومت اور قانون نافذ کرنے والے بہت سے اہلکار پیچھے کے دروازوں پر خفیہ کاری پر زور دے رہے ہیں۔ چونکہ مجرم اور دہشت گرد تیزی سے خفیہ کردہ ای میلز کے ذریعے رابطے کرتے ہیں ، اس کے پاس حکومت کے سامنے معلومات کو غیر خفیہ بنانا ایک چیلنج ہے۔

اگرچہ خفیہ کاری کا عمل ایک اہم طریقہ ہے ، لیکن یہ تنہا اپنی زندگی بھر میں حساس معلومات کا ڈیٹا سیکیورٹی فراہم نہیں کرسکتا ہے۔ کچھ خفیہ کاری کے طریقہ کار میں ، پروسیسنگ کے عمل کے دوران اعداد و شمار کو غلط طور پر ظاہر کرنا ممکن ہے۔ ہوموموفک خفیہ کاری اس چیلنج کا حل فراہم کرتی ہے لیکن اس سے کمپیوٹیشنل اور مواصلات کے اخراجات میں اضافہ ہوتا ہے۔

باقی میں موجود خفیہ کردہ ڈیٹا کو عام طور پر خطرات کا سامنا کرنا پڑتا ہے۔ اس اعداد و شمار کو حالیہ دھمکیوں میں سے کچھ یہ ہیں کہ کرپٹوگرافک حملے ، چوری شدہ سائفریٹ ٹیکس حملے ، خفیہ کاری کی چابیاں ، اندرونی حملے ، ڈیٹا بدعنوانی ، اور دیانتداری کے حملوں ، ڈیٹا کو تباہ کرنے کے حملے ، تاوان کے حملے ، وغیرہ۔ ڈیٹا بکھری اور فعال دفاعی ڈیٹا پروٹیکشن ٹیکنالوجی ان حملوں میں سے کچھ کے جوابی اقدامات کے طور پر استعمال کیا جاتا ہے۔

یہ 2019 کی رپورٹ میں پایا گیا تھا کہ سائبرسیکیوریٹی کے خطرات میں اضافہ میں IOT آلات اور موبائل فون پر موجود خفیہ کردہ ڈیٹا شامل ہے۔

خفیہ کاری کے عمل کے استعمال

خفیہ کاری کے کچھ استعمال مندرجہ ذیل ہیں۔

- فوجی اور سرکاری تنظیموں کے ذریعہ عالمی جنگ کے خفیہ کاری کے عمل کو حساس اور خفیہ ڈیٹا کے تحفظ کے لئے انتہائی استعمال کیا جاتا ہے۔

- سروے کے مطابق ، 71 فیصد شہری کمپنیاں اپنے کچھ اعداد و شمار پر ترسیل میں خفیہ کاری کا استعمال کرتی ہیں ، 53٪ اسٹوریج میں موجود اعداد و شمار پر اس کا استعمال کرتی ہیں۔

- ایک کے توسط سے منتقل کردہ ڈیٹا کے ل The خفیہ کاری عمل کی بہت سفارش کی جاتی ہے نیٹ ورک ، موبائل فونز، وائرلیس انٹرکام ، بلوٹوتھ ، اے ٹی ایم ، وغیرہ…

عمومی سوالنامہ

1)۔ جب آپ اپنے فون کو خفیہ کرتے ہیں تو کیا ہوتا ہے؟

جب ہم کسی اینڈروئیڈ فون کو انکرپٹ کرتے ہیں تو اس آلے میں موجود تمام ڈیٹا سیکیورٹی کیز کے پیچھے PIN کوڈ ، فنگر پرنٹ ، پیٹرن یا پاس ورڈ کی شکل میں لاک ہوجاتا ہے جو صرف اس کے مالک کو جانا جاتا ہے۔ اس کلید کے بغیر ، کوئی بھی ڈیٹا کو غیر مقفل نہیں کرسکتا ہے۔

2). کیا کسی خفیہ فون کو ہیک کیا جاسکتا ہے؟

فون پر انسٹال کردہ ایپس کو فون پر دستیاب ہر قسم کی معلومات تک رسائی حاصل ہے۔ ایک کلیجگر جاسوس ایپ انکرپشن کے ذریعہ فراہم کردہ تحفظ کو نظرانداز کرسکتی ہے۔ خفیہ کردہ ڈیٹا کو پڑھنے کے بجائے ، یہ اس بات کی نگرانی کرے گا کہ ڈیٹا کو خفیہ ہونے سے پہلے آپ کیا ٹائپ کرتے ہیں۔

3)۔ کیا میں واٹس ایپ پیغامات کو ڈیکرپٹ کرسکتا ہوں؟

crypt8 ، crypt7 ، وغیرہ کی شکل میں پائی جانے والی بیک اپ فائلوں کو ڈکرپٹ کرنا ممکن ہے۔

4)۔ واٹس ایپ انکرپشن کی چابی کہاں مل گئی ہے؟

واٹس ایپ انکرپشن کی کلید کو صارف کے ڈیٹا / ڈیٹا / com.whatsapp / فائلوں پر ‘key’ نامی فائل میں محفوظ کیا جاتا ہے۔

5)۔ کیا پولیس فون پر خفیہ کردہ ڈیٹا تک رسائی حاصل کر سکتی ہے؟

جب ہم ڈیٹا کو مرموز کرتے ہیں تو ہم پاس ورڈ ترتیب دیں گے جو صرف مالک کو معلوم ہوتا ہے۔ جب تک کہ مالک پاس ورڈ شیئر نہیں کرتا کوئی قانون نافذ کرنے والے انکرپٹڈ معلومات تک رسائی حاصل نہیں کرسکتا۔

آج آئی او ٹی جیسے آلات کے استعمال اور آن لائن تجارتی مال میں بہت سے حساس اعداد و شمار میں اضافہ کے ساتھ کمپنیوں کے ذریعہ اپ لوڈ اور استعمال کیا جارہا ہے۔ غیر اعلانیہ تیسرے فریق سے ڈیٹا کو بچانا ضروری ہے۔ بہت سے نئے خفیہ کاری کے عمل بہتر تحفظ اور حفاظتی خصوصیات کے ساتھ متعارف کرایا جارہا ہے۔ سب سے زیادہ استعمال شدہ خفیہ کاری الگورتھم ہیں AES ، DES ، بیضوی منحنی خطوط ، RSA ، کوانٹم کلیدی تقسیم ، وغیرہ… کس قسم کی الگورتھم دو چابیاں استعمال کرتا ہے؟

![24 V سے 12 V DC کنورٹر سرکٹ [سوئچنگ ریگولیٹر کا استعمال کرتے ہوئے]](https://electronics.jf-parede.pt/img/3-phase-power/F1/24-v-to-12-v-dc-converter-circuit-using-switching-regulator-1.jpg)